Уровни доверия к результатам идентификации и аутентификации в период цифровой трансформации

<p>Экспертная статья Алексея Сабанова, к.т.н., заместителя генерального директора компании "Аладдин Р.Д."</p>

Цель статьи: разработка концепции формирования уровней доверия к результатам идентификации и аутентификации граждан при переходе к цифровой экономике.

Метод: синтез концепции на основе анализа международных стандартов, процессов идентификации и аутентификации, а также оценки рисков ошибок идентификации и аутентификации в задачах управления доступом к информационным ресурсам и системам.

Полученный результат: Выполнен анализ международных и ряда национальных стандартов, касающихся доверия к идентификации и аутентификации. Проанализированы процессы идентификации и аутентификации, а также участники процессов. На основе выполненного анализа и оценки рисков сформулированы критерии доверия к результатам идентификации и аутентификации. Показано, что доверие к идентификации субъекта доступа определяется качеством выполнения первичной идентификации гражданина, то есть достоверностью определения того, является ли субъект тем, за кого себя выдает. Разработаны методы оценки доверия к результатам первичной идентификации.

Установлено, что доверие к результатам аутентификации определяется достигнутым доверием к первичной идентификации субъекта доступа при регистрации, доверием к обеспечению конфиденциальности секрета (аутентифицирующей информации) на протяжении всего его жизненного цикла, а также доверием к корректности реализации методов аутентификации, включающих в себя организацию обмена аутентификационной информации между заявителем и сервером аутентификации (односторонний или взаимный обмен), используемые при этом факторы аутентификации и протоколы обмена. Предложен метод оценки доверия к результатам аутентификации зарегистрированного субъекта доступа в пространстве безразмерных параметров, разработанный в соответствии с предложенными критериями доверия. На основе выполненного анализа разработана концепция формирования уровней доверия к результатам идентификации и аутентификации, отличающаяся от известных зарубежных аналогов учетом специфики применения сертифицированных средств криптографической защиты информации и средств аутентификации.

Ключевые слова: первичная идентификация, оценка рисков, аутентифицирующая информация, метод аутентификации, уровень доверия, критерии доверия, субъект доступа.

В связи с интенсивным развитием государственной программы "Цифровая экономика" вопросы предоставления безопасного доступа граждан к информационным ресурсам различного назначения становятся весьма актуальными. Управление доступом включает в себя сервисы идентификации и аутентификации (ИА), предназначенные для определения подлинности пользователя [1]. Сервис идентификации включает в себя первичную идентификацию (ПИ), проводимую в каждой информационной системе (ИС) однократно во время регистрации нового пользователя, и вторичную идентификацию, с помощью которой система идентификации и аутентификации (СИА) каждой ИС при любом запросе на доступ отфильтровывает "своих" (зарегистрированных) пользователей от случайных и зачастую нежелательных гостей [2]. Если этот фильтр пройден (то есть предъявленный идентификатор нашелся среди имеющихся в данной ИС), зарегистрированный в данной системе пользователь должен пройти процедуру аутентификации, подтвердив подлинность предъявленного идентификатора и его принадлежность данному субъекту доступа с помощью предъявления аутентификационной информации (АИ). Целью аутентификации является формирование необходимой уверенности в том, что субъект доступа действительно является тем зарегистрированным субъектом (объектом) доступа, за кого себя выдает [3]. Для большинства государственных организаций и коммерческих компаний весьма важным является вопрос о том, насколько система управления доступом и особенно процессы ИА способны преградить доступ к информационным ресурсам нежелательным субъектам, но предоставлять доступ легальным пользователям с заданным уровнем доверия [4]. При этом должен соблюдаться баланс между соблюдением требований безопасности, призванных оградить проникновение в ИС злоумышленников, и удобством, а также простотой доступа для легальных пользователей. В связи с развитием процесса цифровизации борьба за простоту получения доступа привела к тенденции ослабления требований безопасности и, в частности, снижения уровня доверия к результатам ИА. Недостаток чётких технических требований и рекомендаций к организации процессов аутентификации приводит к тому, что выбор методов и средств аутентификации отдан на откуп владельцам (операторам) ИС [5]. Для облегчения правильного выбора на основе международных стандартов во многих развитых странах выработаны государственные рекомендации по цифровой идентификации граждан и применению различных методов аутентификации, разделенных по уровням доверия2 3 К сожалению, в нашей стране таких рекомендаций пока не разработано. Анализ указанных рекомендаций и стандартов ISO4 5 применительно к практике использования отечественных средств криптографической защиты информации и аутентификации приведён в [6]. Как показано в этой работе, так называемый технологический подход, разработанный американским институтом NIST, применим в условиях развитой нормативной базы и наличия утверждённых методик анализа рисков. Для российских компаний доверие к аутентификации также должно быть подкреплено анализом рисков [7], однако утверждённых и применяемых на практике методов анализа рисков пока явно недостаточно. В условиях достаточно широкого выбора и интенсивного предложения от разработчиков различных технологий ИА владельцев (операторов) ИС интересует вопрос о том, насколько можно доверять результатам ИА при использовании тех или иных средств и методов аутентификации. Акцент на результаты ИА обусловлен интенсивным процессом цифровизации, сопровождающимся взрывным характером роста количества ИС и необходимостью повышения доверия к электронному взаимодействию в целом и электронным сделкам в частности, для чего необходима уверенность в подлинности сторон.

Целью данной работы является разработка концепции формирования уровней доверия к результатам аутентификации на основе анализа рисков, проведённых в работах [8,9]. В качестве основы концепции используются результаты работ [2-8], а также исследования процессов ИА на основе многоуровневой модели рисков [10].

Краткий анализ международных и национальных стандартов

Одной из тенденций развития стандартов ISO в части ИА в течение последних двух-трех лет является ориентир на документы, разработанные институтом NIST США2. Так, последняя версия основного стандарта ISO по аутентификации5 полностью базируется на требованиях NIST SP 800-63-3, состоящего из четырех частей2.

Изложим принцип использования предложенных в США и Канаде уровней доверия.

На основе собственных оценок риска ошибок подтверждения идентификационных данных, аутентификации и федеративной интеграции по отдельности (чтобы определять необходимый уровень доверия для каждой типовой транзакции) организация выбирает следующие отдельные уровни доверия:

IAL (Identification Assurance Level – уровень доверия к идентификации) служит для повышения надёжности процесса подтверждения идентификационных данных и выбирается для уменьшения потенциальных ошибок подтверждения идентификационных данных;

AAL (Authentication Assurance Level – уровень доверия к аутентификации) предназначен для повышения надёжности процесса аутентификации и связи между АИ и идентификатором конкретного субъекта доступа, а выбирается для уменьшения потенциальных ошибок аутентификации;

FAL (Federation Assurance Level – уровень доверия к федеративной интеграции) используется при необходимости повышения безопасности и надежности передачи АИ и информации об идентификационных атрибутах стороне, предоставляющей доступ.

Международные4 5 и национальные2 3 стандарты рекомендуют организациям и агентствам бюджетной сферы следующий порядок действий:

- Организация должна выполнить оценку рисков ошибок подтверждения идентификационной информации, предоставленной претендентом на право нового пользователя ИС, а также оценку рисков ошибок аутентификации для типовых онлайн-транзакций.

- Определяются остаточные и приемлемые риски.

- В зависимости от соотношения остаточных и приемлемых рисков выбирается уровень доверия к идентификации (IAL) и уровень аутентификации (AAL), процессы, технологии и методы, соответствующие каждому выбранному уровню доверия. При существенном превышении остаточных рисков над приемлемыми уровень доверия может быть повышен, или часть рисков должна быть перенесена на третью сторону (например, на страховую компанию).

Для простоты обычно вводятся всего три уровня доверия: низкий, средний, высокий. Однако в зависимости от назначения ИС и состава обрабатываемой информации каждый из перечисленных уровней может быть разбит на подуровни, как показано в [3].

Доверие к идентификации

В работе [2] подробно рассмотрен вопрос формирования доверия к результатам идентификации (ДРИ). Показано, что ДРИ главным образом определяется организацией процесса и результатами первичной идентификации (ПИ).

Показано, что доверие к результатам ПИ может достигаться комплексом мер:

- а) сбор и распознание предоставленной заявителем информации;

- б) проверка подлинности предоставленных заявителем свидетельств, содержащих идентификационные атрибуты;

- в) проверка достоверности идентификационных атрибутов и их значений;

- г) верификация минимально-достаточных для идентификации атрибутов;

- д) проверка степени привязки идентификационных атрибутов к заявителю;

- е) протоколирование и хранение результатов проверок и верификации.

При этом должны учитываться риски нарушения конфиденциальности и целостности собранных персональных данных и условия защиты этой информации при обработке и передаче.

Составляющие доверия к идентификации

Составляющие доверия к результатам электронной идентификации субъекта (объекта) доступа в работе [2] сформулированы следующим образом:

- качество первичной идентификации;

- безопасность обрабатываемой, хранимой и передаваемой в процессе первичной идентификации информации (конфиденциальность, целостность, аутентичность и доступность персональных данных);

- достоверность связи конкретного субъекта доступа с предоставленной им идентификационной информацией.

где под качеством ПИ понимается результат проверки уникальности предоставленной претендентом ИД, достигнутый уровень верификации этих ИД в государственных электронных реестрах, а также отсутствие сбоев и ошибок в работе СИА. Все указанные три критерия могут быть представлены в виде безразмерных функций, значения которых позволяют оценить реальный уровень ДРИ.

Доверие и риски аутентификации

Как уже упоминалось во введении, целью аутентификации в каждой ИС является определение, является ли стремящийся получить доступ субъект тем зарегистрированным пользователем, за кого себя выдаёт. При этом ключевым словом является "зарегистрированным", то есть после регистрации система аутентификации оперирует только с теми данными, которые остались в ней после регистрации нового пользователя.

Следовательно, формально доверие к процессу аутентификации и его практической реализации не зависит от качества проведения регистрации, но на конечный результат работы СИА качество регистрации и особенно ПИ оказывает весьма существенное влияние. Заметим, что ответ на вопрос связи личности пользователя с его уникальным идентификатором (например, в простейшем случае - логином) и зарегистрированной АИ (в простейшем случае - паролем) определяется выполнением требований ИС к регистрации нового пользователя. Например, если для регистрации достаточно предъявить копию паспорта, то доверие к этой связи будет практически нулевое, поскольку в копию с помощью современных средств техники легко могут быть внесены изменения в данные, к примеру, может быть заменена фотография. Различные аспекты доверия к результатам аутентификации рассмотрены в работах [16-21]. Основываясь на результатах работ [22-26] можно сделать вывод о том, что составляющими доверия могут быть функциональная надежность работы СИА, достоверность результатов ИА и безопасность АИ и идентификационных данных. При этом основным инструментом анализа является оценка рисков. Как показано в работах [19,20], доверие в ИС обратно пропорционально рискам. Риски аутентификации подробно рассмотрены в работах [7,8], основанных на анализе применимости методов оценки рисков [7] и предложенных в [10] модели и методики оценки рисков [4]. В качестве основного вывода из рассмотренных 12 опасных событий в работе [9] установлено два наиболее критичных для достижения заданного уровня доверия к результатам аутентификации. Первое связано с необходимостью защиты от несанкционированного доступа АИ на протяжении всего жизненного цикла. Второе – с правильным выбором метода аутентификации, определяемого сочетанием факторов аутентификации, способов обмена АИ и применяемого протокола обмена претендент – сервер аутентификации.

Методы аутентификации

Методы аутентификации подробно рассмотрены в работе [27], где определены уровни доверия к наиболее широко применяемым методам (рис.1).

Оценка доверия к результатам аутентификации

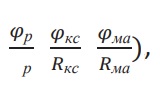

На основании выполненных исследований предлагается метод оценки доверия к результатам аутентификации субъекта доступа в пространстве безразмерных параметров, где обобщенная функция доверия Ψ может быть представлена в виде:

где φ р – показатель качества результата регистрации нового субъекта доступа, φ кс — показатель защищённости аутентифицирующей информации (конфиденциальности секрета), φ ма – показатель корректности реализации метода аутентификации, R p — величина суммарного риска при регистрации, Rкс — величина суммарного риска при генерации, хранении, использовании и утилизации конфиденциальности секрета, — величина суммарного риска при реализации метода аутентификации. Обобщённая функция доверия пока недостаточно исследована. По определению она может изменяться в пределах 0 ≤ Ψ ≤ 1. Поясним физический смысл этой функции. Чем ближе получаемая в результате оценок поверхность функции Ψ к границам единичного куба с направляющими, характеризующими показателями качества регистрации, защищённости аутентифицирующей информации и реализации соответствующего метода аутентификации, отнесенными к соответствующим рискам, тем больше может быть уверенность в достоверности, надежности и безопасности полученных результатов аутентификации субъекта доступа.

Критерии доверия к результатам идентификации и аутентификации

На основе анализа результатов перечисленных выше работ автора можно заключить, что доверие к результатам идентификации и аутентификации (ДРА) складывается из:

- доверия к надежности результатов регистрации нового пользователя (характеризующего качество ПИ) - насколько присвоенный уникальный в данной информационной системе идентификатор и соотнесенные с ним идентификационные данные соответствуют субъекту, т.е. насколько достоверно определено, что заявитель является тем субъектом, за кого себя выдает;

- доверия к обеспечению конфиденциальности секрета (аутентифицирующей информации) на протяжении всего его жизненного цикла. Примеры: пароль в случае простой аутентификации или закрытый ключ доступа в случае строгой аутентификации – условия его генерации, хранения, использования, утилизации;

- доверия к корректности реализации методов аутентификации, включающих в себя организацию обмена аутентификационной информации между заявителем и сервером аутентификации (односторонний или взаимный обмен), используемые при этом факторы аутентификации и протоколы обмена. Факторы аутентификации подвержены атакам (пароль – подбор или перехват, ключевой носитель с секретом можно украсть, биометрию можно эмулировать). Протоколов аутентификации разработано более десяти, планируемый к использованию протокол должен соответствовать заданному уровню доверия к методу аутентификации.

Формирование уровней доверия к идентификации и аутентификации

Как показано в работе [27], на итоговый уровень доверия существенное влияние оказывает соотношение уровней доверия к результату идентификации и аутентификации.

Указанные уровни доверия должны согласовываться между собой. Поясним это на простом примере. Если для определенных транзакций применяется строгая взаимная многофакторная аутентификация и используемая аутентификационная информация прекрасно защищена, но регистрация нового пользователя проводится только по копии паспорта, итоговый уровень доверия к результатам ИА практически равен нулю.

Заключение

Аутентификация пользователей крайне важна для противодействия проникновению злоумышленников в информационные системы, а меры защиты информации, используемые для защиты ИС, представляют собой важнейшие элементы при разработке ИТ - инфраструктуры. Определение методов управления доступом, необходимых для защиты информации и услуг, в частности, аутентификации, является обязанностями организации в рамках структуры менеджмент риска. В данной работе собраны основные результаты долголетних исследований автора, предназначенные оказать помощь в выборе методов идентификации и аутентификации при построении систем ИА. В развитие работы будут рассмотрены проблемы применения в целях ИА биометрических методов идентификации на стационарных рабочих местах и с применением мобильных устройств.